AWS でも「初心者にも使いやすく、且つ本格的な UTM である Sophos が利用できる」ということで早速使ってみました。

「AWS Marketplace」より EC2 インスタンスに載せて利用することができます。

【AWS】AWS で Sophos インストール&設定手順(ELBとWEBサーバ間に配置する)【Part.1】

【AWS】AWS で Sophos インストール&設定手順(ELBとWEBサーバ間に配置する)【Part.2】

【AWS】AWS で Sophos インストール&設定手順(ELBとWEBサーバ間に配置する)【Part.3】

【AWS】AWS で Sophos インストール&設定手順(ELBとWEBサーバ間に配置する)【Part.4】

目次

Sophos とは?

Sophos(ソフォス)は会社名です。

日本国内では「東京都港区六本木」に所在があります。

Sophos の有名な製品として「Sophos UTM」があります。

Sophos UTM(Unified Threat Management)

ハードウェアアプライアンス(または仮想アプライアンス)のファイアウォール製品です。

例えば、Windows にも「Windowsファイアウォール」が付いていますが、それを専門的にやる製品です。

機能としては

- Web 閲覧の保護

- アンチスパムフィルター

- アンチウイルス

などがあります。

Sophos UTM には 2つのシリーズがある

Sophos UTM には 2つのシリーズがあります。

- SGシリーズ

- XGシリーズ

Sophos ドキュメント類

Sophos のドキュメントはあまり充実していません。

Amazon で Sophos 関連の技術書を探してみましたが、日本語はまったくありませんでした。

Sophos 公式マニュアルを読んでいくしかなさそうですが、私自身の学習も含め分かったことはこのサイトに記載します。

ソフォス製品 評価導入手順書

以下の URL より導入手順書をダウンロードすることができます。

https://www.sophos.com/ja-jp/lp/support-documents.aspx

Sophos の様々な製品

様々な製品が登場するとあっという間に多数の製品名が溢れ、関連性があるのかないのか混乱することがあります。

製品名で整理しました。

Sophos RED(Remote Ethernet Device)

多数の拠点間をネットワークで接続するソリューションです。

例えば、東京に本社があり大阪や名古屋に支社があるとすると、本社を中心に各支店がネットワークで接続され安全な環境でリモート接続できるようになります。

物理アプライアンス製品です。

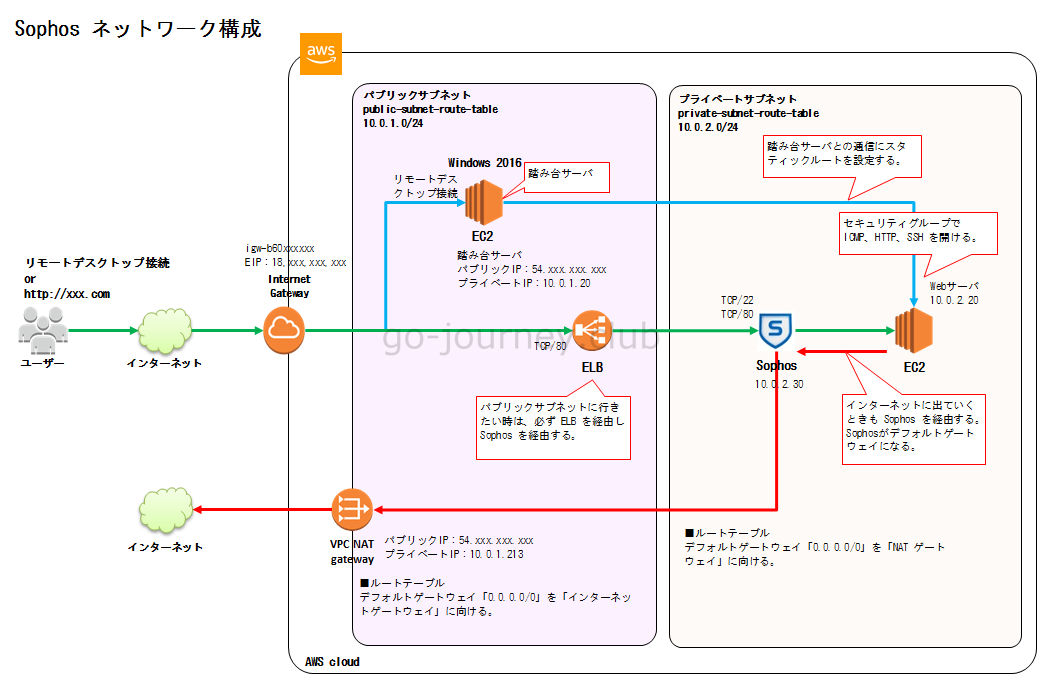

Sophos ネットワーク構成例

いきなり複雑な構成にしても途中で引っ掛かる可能性があるので最初はシンプルな構成から始めます。

「パート1」、「パート2」と構築を続けます。

- 「パブリックサブネット」と「プライベートサブネット」にネットワークを分けます。

- Sophos は「ELB」と「Webサーバ」間に配置します。

- Webサーバのデフォルトゲートウェイを「Sophos(10.0.2.30)」に設定します。

- インターネット経由で「TCP/80」と「TCP/3389(リモートデスクトップ接続)」にアクセスできます。

- 踏み台サーバとWebサーバ間は「スタティックルート」を設定して通信します。

「VPC」および「パブリックサブネット」や「プライベートサブネット」や「NAT ゲートウェイ」などの構築手順

今回 Sophos 環境の箱となる部分(「VPC」および「パブリックサブネット」や「プライベートサブネット」や「NAT ゲートウェイ」など)の構築手順は以下の記事を参考にしてください。

【AWS】ネットワーク構築の基本(パブリックとプライベートサブネット&インターネットゲートウェイ&NAT ゲートウェイ)

Sophos を利用するといくら課金されるのか?

通常のインスタンスと比べるとやはり料金は高いです。

だから使い終わったら必ず停止しましょう。

Sophos を作成する

最初に Sophos をインストールします。

AWS 管理コンソールにログインして「サービス」より「コンピューティング」–「EC2」をクリックします。

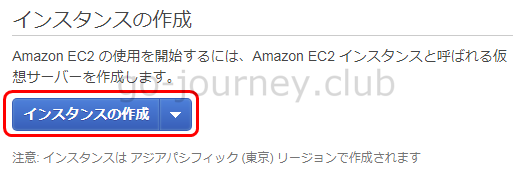

「インスタンスの作成」ボタンをクリックします。

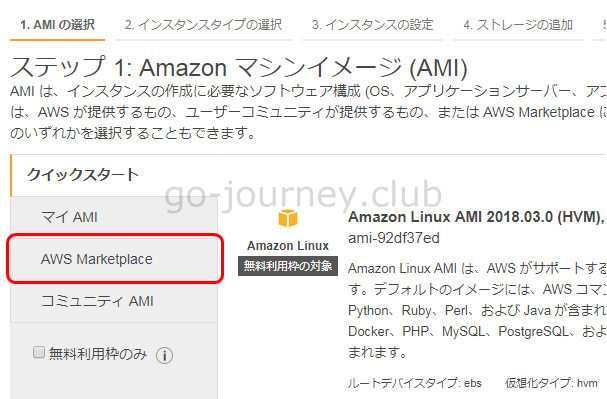

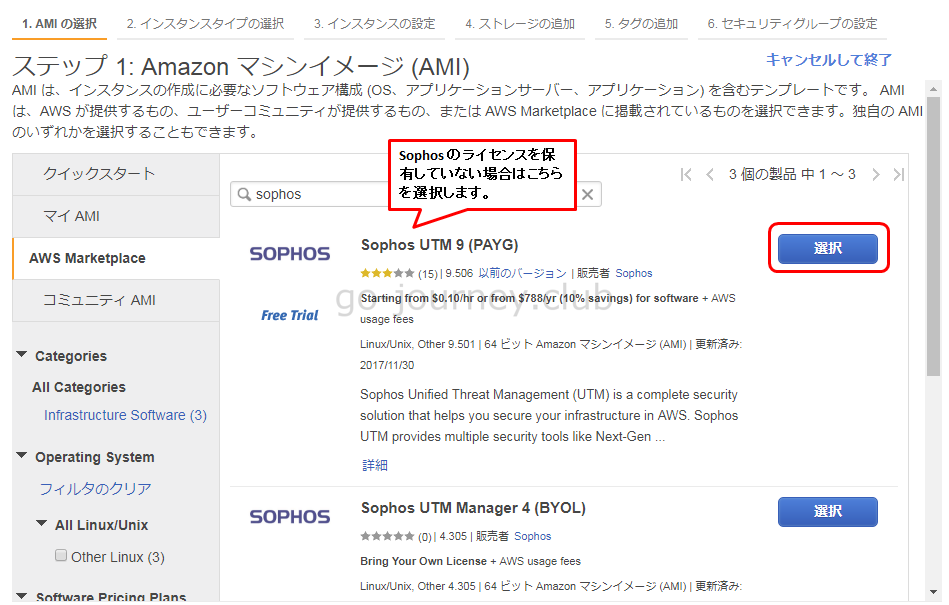

「ステップ1:Amazon マシンイメージ(AMI)」画面で左側ペインより「AWS Marketplace」をクリックします。

下図のように検索欄に「sophos」と入力して検索します。

検索結果より「Sophos UTM 9(PAYG)」の「選択」ボタンをクリックします。

※Sophos のライセンスを保有していない場合は「PAYG」を選択します。

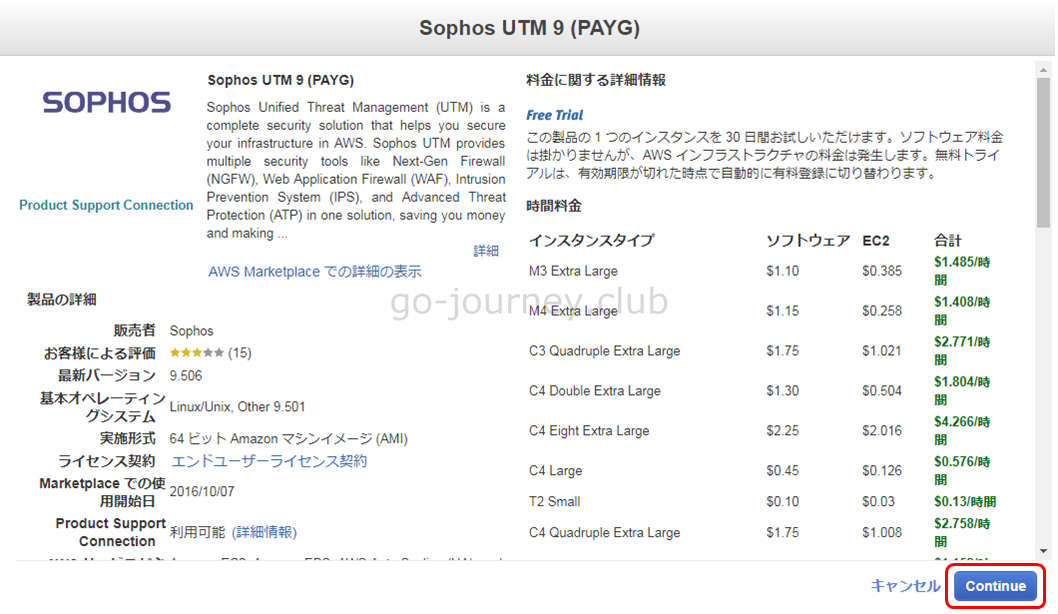

「料金に関する詳細情報」を確認し「Continue」ボタンをクリックします。

※今回は一番安い「T2 Small」を選択します。1時間当たり0.13ドルです。

「ステップ2:インスタンスタイプの選択」で一番スペックの低い「t2.small」を選択して「インスタンスの詳細の設定」ボタンをクリックします。

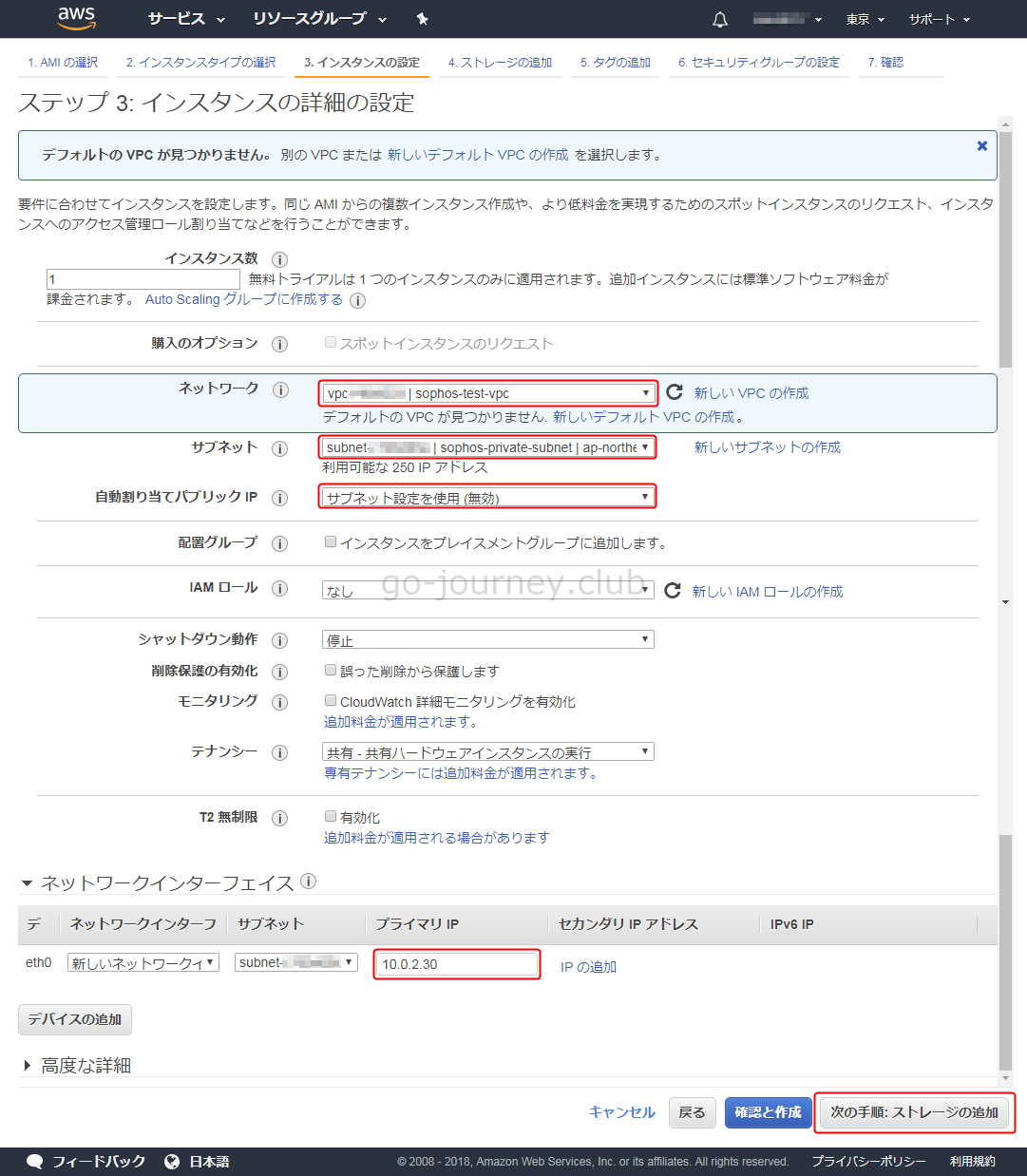

「ステップ3:インスタンス詳細の設定」画面で以下のように設定します。

- ネットワーク ← 今回テストする VPC を選択します。

- サブネット ← プライベートサブネットを選択します。

- 自動割り当てパブリックIP ← サブネット設定を使用(無効)を選択します。

- ネットワークインターフェイス ← 今回設定する IP アドレスを入力します。

設定が完了したら「ストレージの追加」ボタンをクリックします。

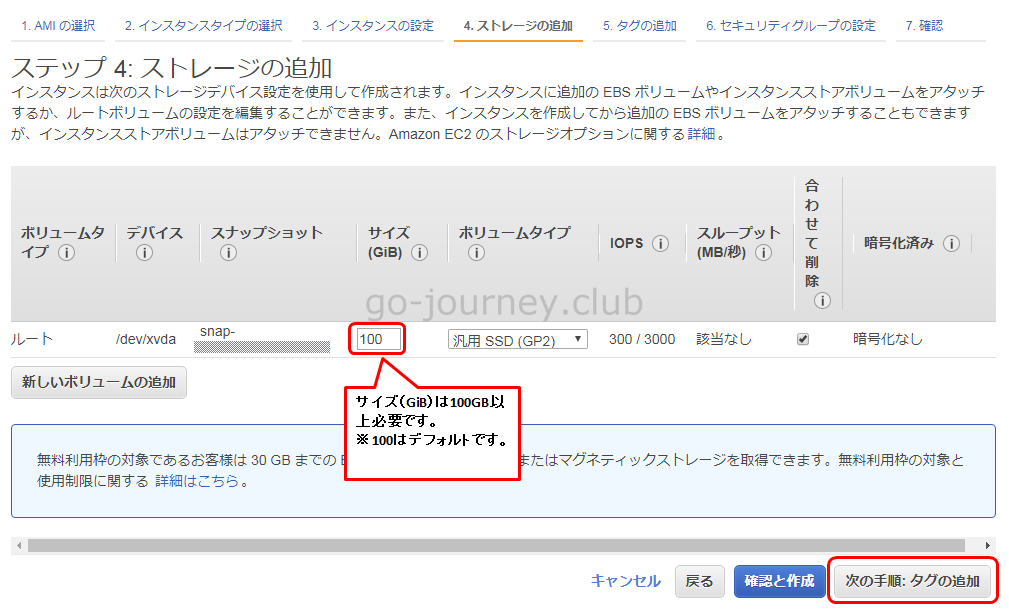

「ステップ4:ストレージの追加」画面でディスクのサイズを設定し「タグの追加」ボタンをクリックします。

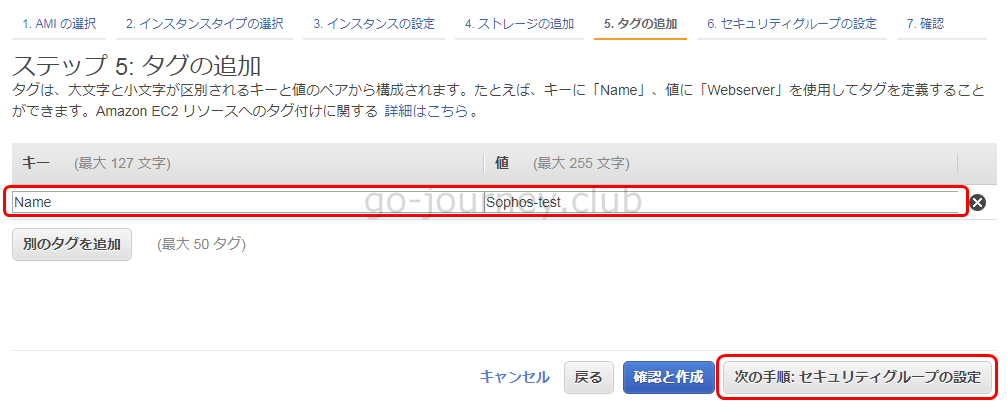

「ステップ5:タグの追加」画面で分かりやすい任意のタグを付けて「セキュリティグループの設定」ボタンをクリックします。

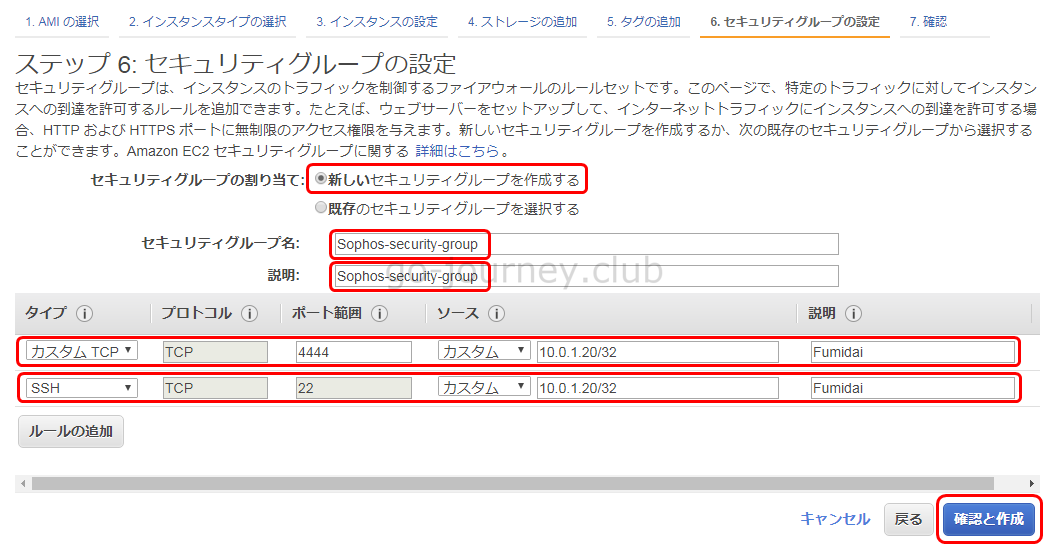

「ステップ6:セキュリティグループの設定」画面で以下のように設定します。

- セキュリティグループの割り当て ← 「新しいセキュリティグループを作成する」を選択します。

- セキュリティグループ名 ← 分かりやすい任意の名前を設定します。

- 説明 ← 分かりやすい説明を記載します。

- セキュリティグループ設定 ← まずは、踏み台サーバーからのアクセスのみ設定します。(後ほど ELB からのアクセスも追加します)

設定が完了したら「確認と作成」ボタンをクリックします。

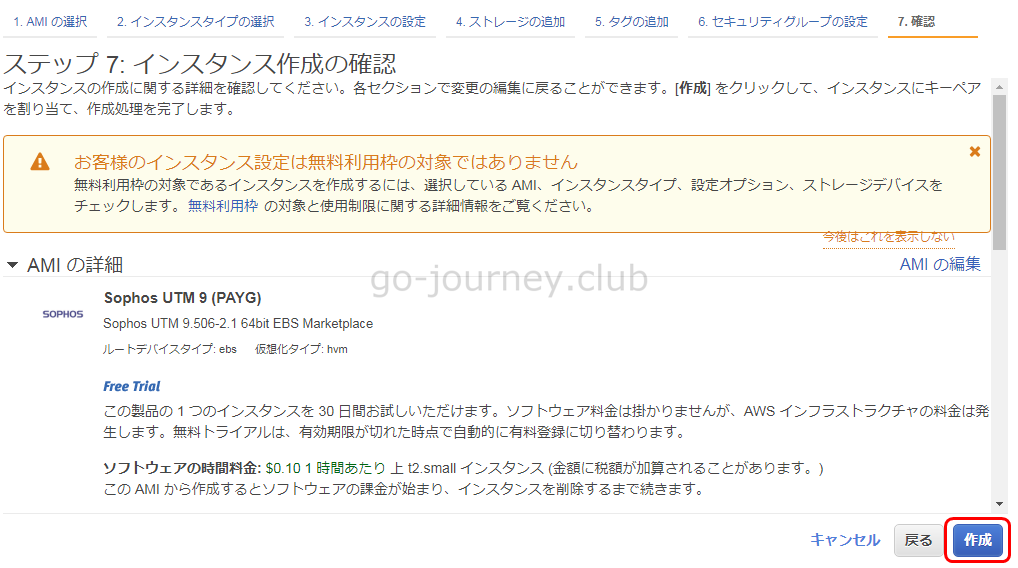

「ステップ7:インスタンス作成の確認」画面で内容を確認して「作成」ボタンをクリックします。

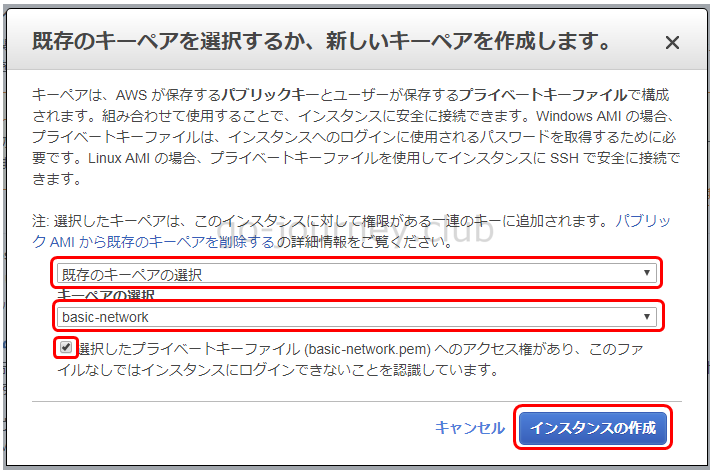

キーペアの設定をして「インスタンスの作成」ボタンをクリックします。

以下のようにインスタンスが作成されていることを確認します。

ELB を作成する

初めに ELB を作成します。

AWS 管理コンソールにログインして「サービス」より「コンピューティング」–「EC2」をクリックします。

「EC2 ダッシュボード」の左側ペインより「ロードバランサ―」をクリックします。

「ロードバランサ―の作成」ボタンをクリックします。

今回は特に要件はないため、一番シンプルな「Classic Load Balancer」を選択します。

「作成」ボタンをクリックします。

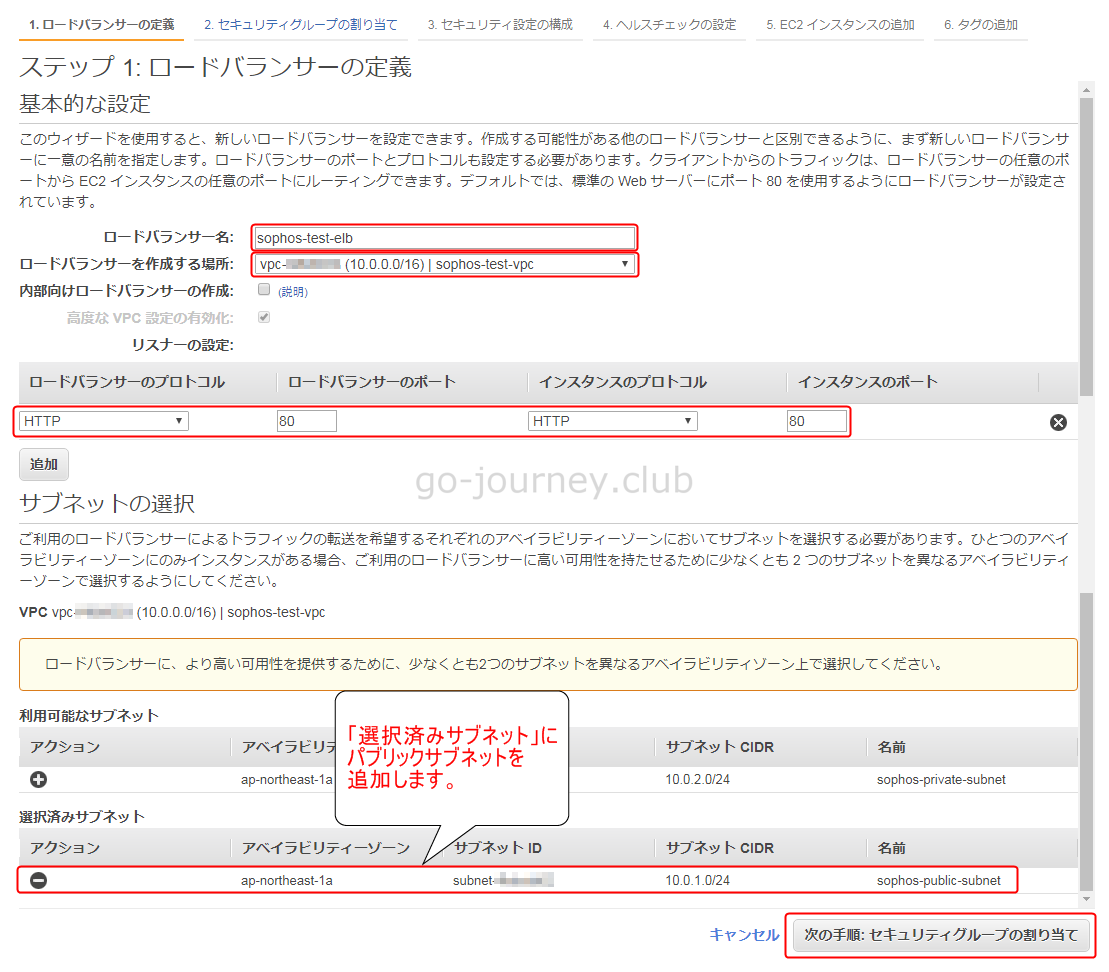

「ステップ1:ロードバランサーの定義」画面で以下のように設定します。

- ロードバランサ―名 ← 任意の名前を付けます。

- リスナーの設定 ← 今回はTCP/80のみロードバランスします。(実際は1台構成ですが)

- 選択済みサブネット ← パブリックサブネットを選択します。

設定が完了したら「セキュリティグループの割り当て」ボタンをクリックします。

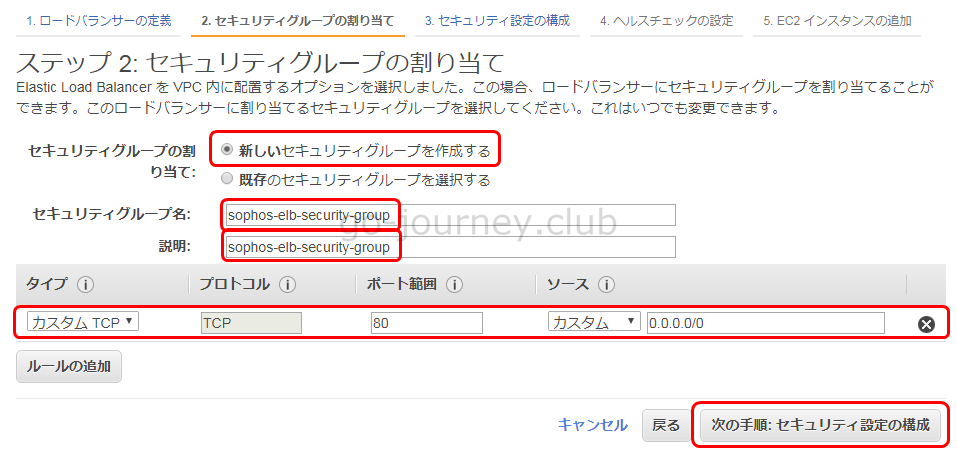

「ステップ2:セキュリティグループの割り当て」画面で以下のように設定します。

- セキュリティグループの割り当て ← 新しいセキュリティグループを作成する

- セキュリティグループ名 ← 分かりやすい任意の名前を付けます。

- 説明 ← 分かりやすい説明を記載します。

- セキュリティグループ設定 ←今回はインターネットから TCP/80 のみ受け付けます。

設定が完了したら「セキュリティ設定の構成」ボタンをクリックします。

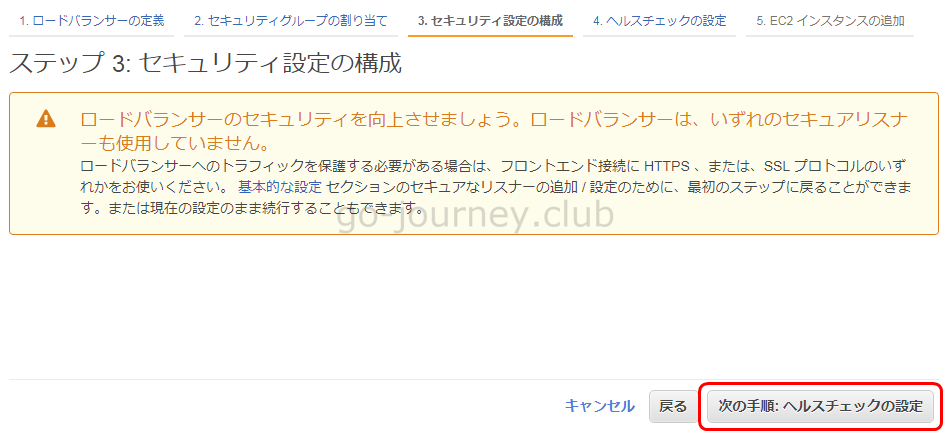

「ステップ3:セキュリティ設定の構成」画面でセキュリティ設定の警告画面が表示されますが、今回はテストで TCP/80 を利用するのでそのまま「ヘルスチェックの設定」ボタンをクリックします。

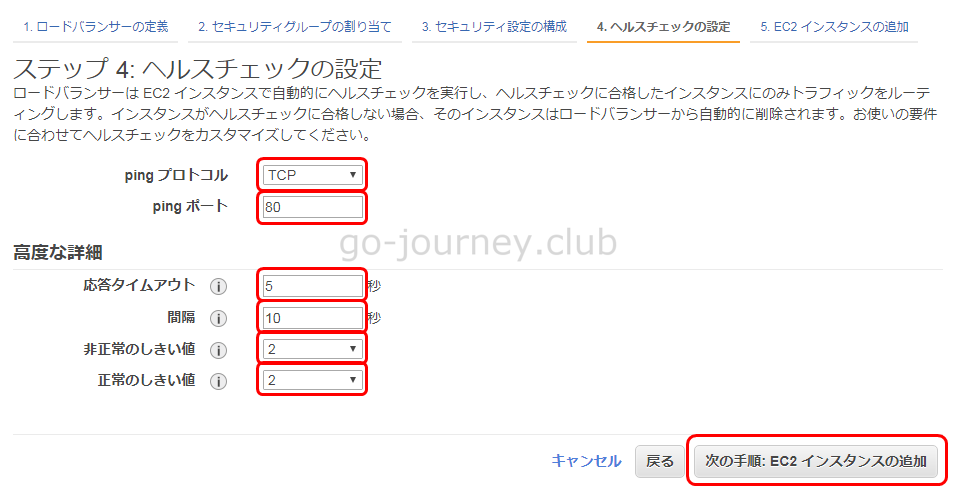

「ステップ4:ヘルスチェックの設定」画面で以下のように設定します。

※一番シンプルな構成にしています。

- ping プロトコル ← TCP

- ping ポート ← 80

- 応答タイムアウト ← 5秒

- 間隔 ← 10秒

- 非正常のしきい値 ← 2秒

- 正常のしきい値 ← 2秒

設定が完了したら「EC2 インスタンスの追加」ボタンをクリックします。

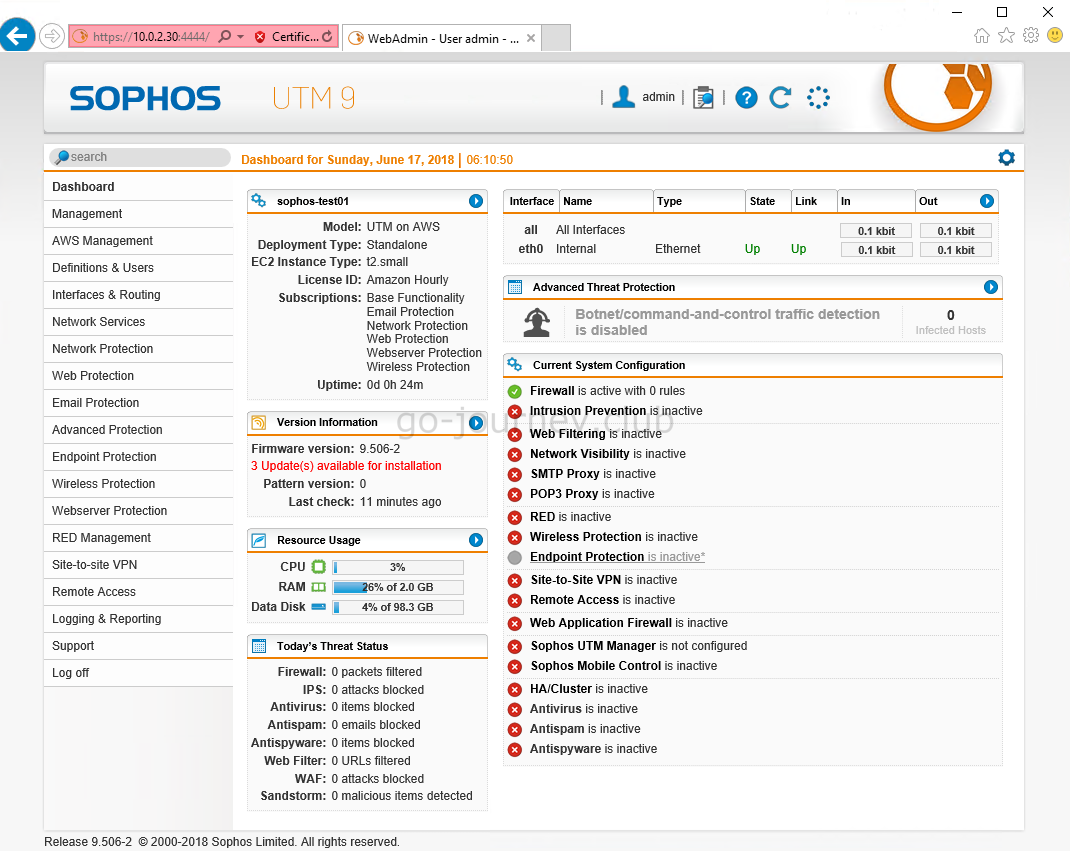

Sophos にログインする

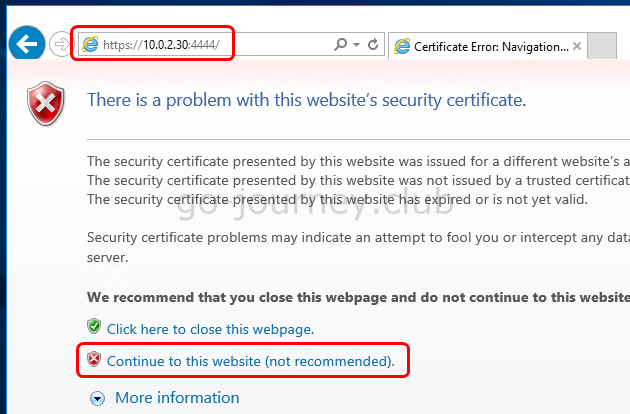

Sophos にログインするためにはブラウザ経由で TCP/4444 にアクセスをします。

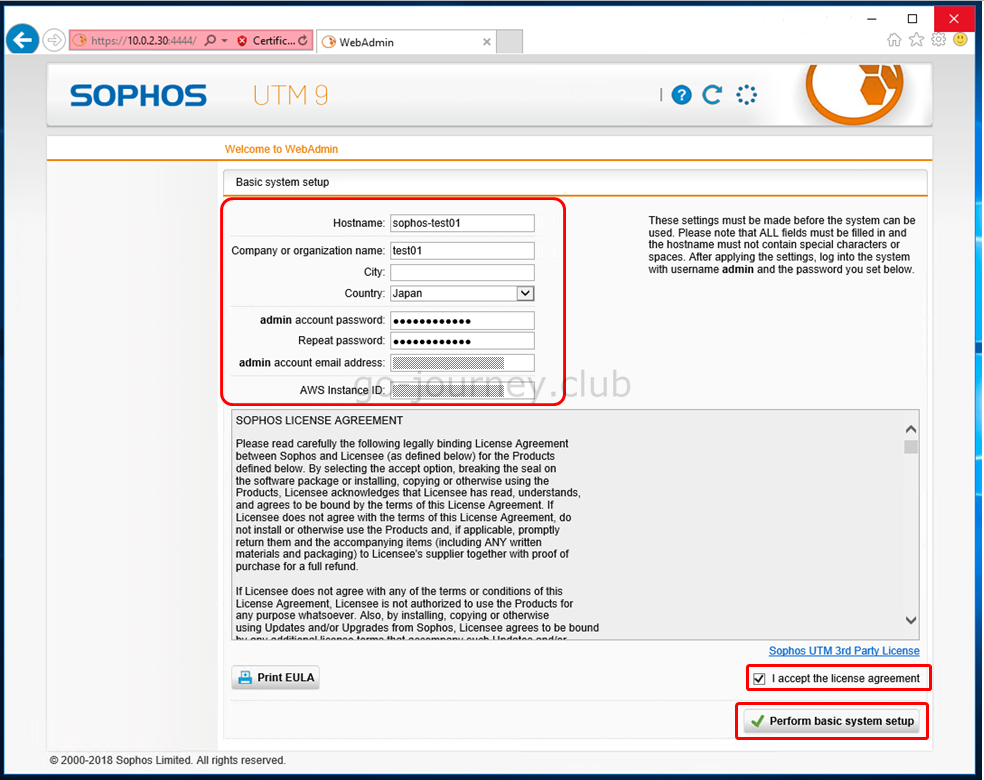

最初にログインした際に、下図のように必要な情報を設定する必要があります。

- Hostname ← 任意のホスト名を設定します。

- Company or organization name ← 会社名を設定します。

- City ← 東京や大阪など会社の所在地を設定します。

- Country ← Japanを選択します。

- admin account password ← admin のパスワードを設定します。

- admin account email address ← admin の電子メールアドレスを設定します。

- AWS Instance ID ← Sophos インスタンスのインスタンス ID を設定します。

設定が完了したら「I accept the license agreement」にチェックを入れて、「Perform basic system setup」ボタンをクリックします。

下図のように Sophos のログイン画面が表示されるので以下のように入力します。

- Username ← 「admin」と入力します。

- Password ← 設定したパスワードを入力します。

入力したら「Login」ボタンをクリックします。

Sophos 管理画面にログインできることを確認します。

今回は以上で終了です。

次回「Part.2」では更に Sophos の設定を続けます。

【AWS】AWS で Sophos インストール&設定手順(ELBとWEBサーバ間に配置する)記事一覧

【AWS】AWS で Sophos インストール&設定手順(ELBとWEBサーバ間に配置する)【Part.1】

【AWS】AWS で Sophos インストール&設定手順(ELBとWEBサーバ間に配置する)【Part.2】

【AWS】AWS で Sophos インストール&設定手順(ELBとWEBサーバ間に配置する)【Part.3】

【AWS】AWS で Sophos インストール&設定手順(ELBとWEBサーバ間に配置する)【Part.4】

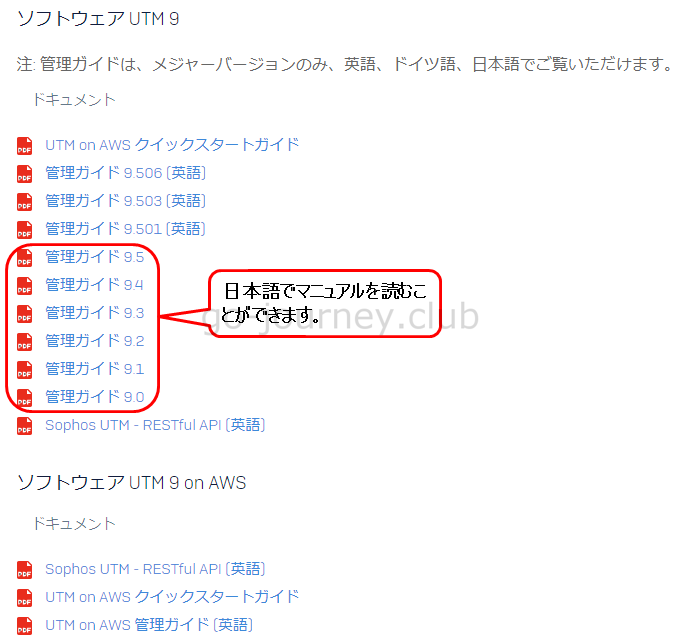

Sophos の日本語のマニュアル(管理者ガイド)の探し方

Sophosの詳しい日本語のマニュアル(すべての機能が解説している700ページ近いマニュアル)の探し方です。

迷った時は小まめにマニュアルを読むようにします。

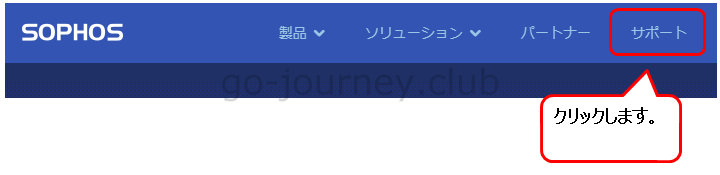

Sophos 日本語ページにアクセスします。

https://www.sophos.com/ja-jp.aspx

上のメニュー画面より「サポート」タグをクリックします。

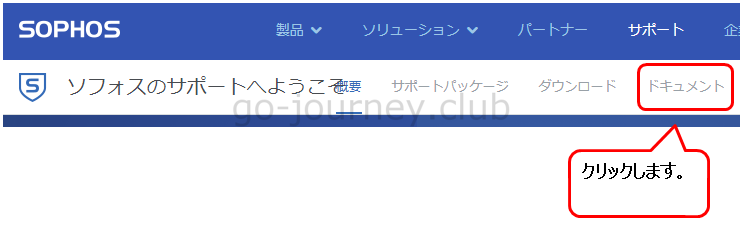

下図のように「ドキュメント」タグをクリックします。

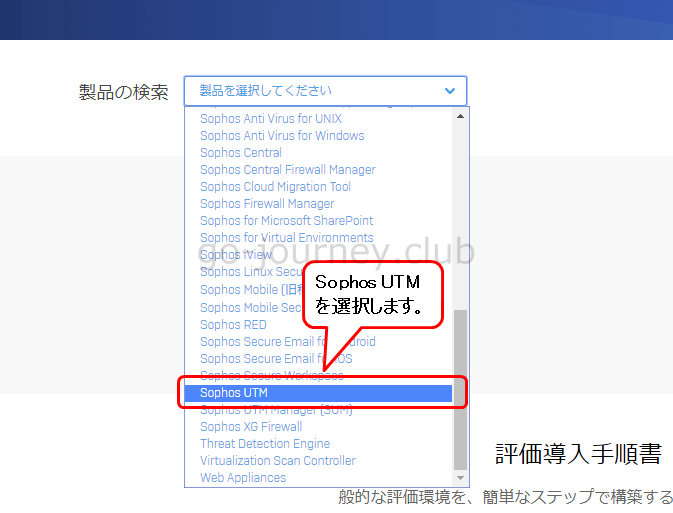

「製品の検索」のプルダウン一覧より「Sophos UTM」を選択します。

「ソフトウェア UTM 9」より日本語版の管理者ガイドを選択します。

コメント