■Amazon VPC の特徴

- AWS クラウド内に論理的に分離された仮想ネットワーク

- IP アドレスの範囲の選択、サブネットの作成、ルートテーブルやネットワークゲートウェイの設定など仮想ネットワーク環境を構築管理できます。

■ネットワーク ACL の基本

- VPC には、変更可能なデフォルトのネットワーク ACL が自動的に設定されます。

- カスタムネットワーク ACL を作成し、サブネットと関連付けることができます。

- ネットワーク ACL はステートレス(Stateless)です。(ステートレスなのでアウトバウンドも考慮する必要があります)

※ネットワーク的にステートレス(Stateless)とは、今までの状態を持たないという意味です。

※ステートフル(Steteful)とは、今までの状態を保持してコンテキストに沿って動作をするという意味です。

■ネットワーク ACL のルール

- ルールは、最も低い番号を持つルール番号から評価されます。

目次

VPC ピアリング接続

■VPC ピアリング接続の特徴

- 接続したい VPC と直接 VPC ピアリング接続をする必要があります。

- 異なる AWS アカウントでも VPC ピアリング接続が可能です。

- 中国を除く全リージョンの VPC と VPC ピアリング接続が可能です。

- 通信の単一障害点や帯域幅のボトルネックはありません。

VPC エンドポイント

VPC エンドポイントについて以下のページを参照してください。

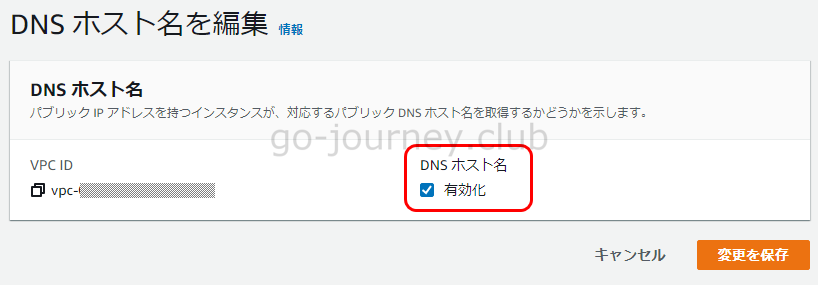

DNS hostnames(DNS ホスト名)オプション

- DNS hostnames(DNS ホスト名)オプションを有効化するとパブリック IP アドレスを持つインスタンスが、パブリック DNS ホスト名を取得できます。

オンプレミス環境からグローバルIPをAWSに移行することが可能

データセンターなどのオンプレ環境で利用しているグローバルIPをAWSに移行することが可能です。(グローバルIPアドレスを変更することなくそのままのグローバルIPをAWSに持ってこれます)

最近はないと思いますが、例えば非常に古いシステムだとFQDNやドメインではなくグローバルIPでサーバにアクセスをさせているようなシステムがあります。

その場合、グローバルIPが変わってしまうとクライアントからアクセスができなくなるので移行は難しかったのですが、AWSの場合はグローバルIPを地域インターネットレジストリ (RIR、Regional internet registry) に登録して、Registry Data Access Protocol(RDAP)を利用して自己署名付きの X.509証明書を発行することでグローバルIPをAWSに移行することが可能になります。

VPN 接続でオンプレと VPC 間で接続が可能

VPN 接続でデータセンターなどのオンプレと VPC 間で接続が可能になります。(DirectConnectでも可能になります。)

- オンプレ側のアンカー ← カスタマーゲートウェイ

- AWS 側のアンカー ← 仮想プライベートゲートウェイ

この構成を冗長化するためにはさらにもう1セット(カスタマーゲートウェイと仮想プライベートゲートウェイ)を構築します。

H/W 障害で通信ができなくなった場合、もう1つの VPN接続の方にフェイルオーバーします。

IPv6を利用する場合

IPv6 アドレスはグローバルに一意であるため、デフォルトではパブリックアドレスになっています。

インスタンスにインターネットにアクセスさせる場合で、インターネット上のインスタンスにインスタンスとの通信を開始させないようにする場合は、Egress-Only インターネットゲートウェイを使用できます。

NATゲートウェイ、NATインスタンス

NATインスタンスをマルチAZ構成にして、NATインスタンスに障害が発生した際にフェイルオーバーさせることができます。

ただし、スクリプトの作りこみが必要になります。

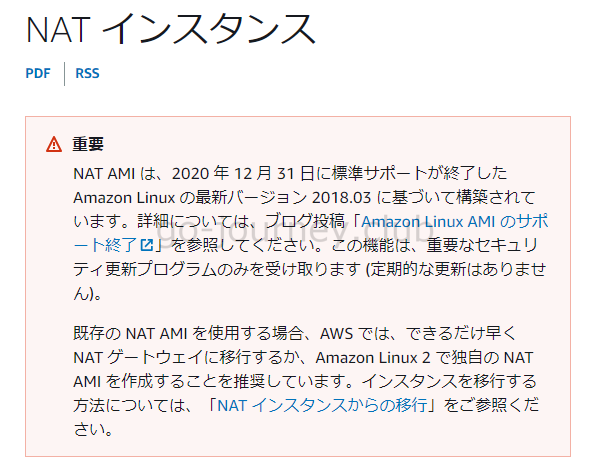

ちなみに NAT インスタンスは数にあるように NAT AMI のサポートが終了しています。その為、NAT ゲートウェイの使用もしくは Amazon Linux 2 で独自の NAT インスタンスの構築を推奨されています。

ただし、独自で構築する NAT インスタンスは運用管理が発生するので、どうしても NAT インスタンスでなければいけない要件がないなら、NAT ゲートウェイの利用を推奨されています。

コメント